Los Trinitarios cambian sus finanzas con dos ‘hacker’, estafas bancarias y cuentas falsas: “Quiero más de un millón de euros”

La última operación de la policía contra la estructura económica de la banda juvenil constata que estas organizaciones han sofisticado su modo de conseguir dinero para complementar el trapicheo de drogas, los robos y las cuotas

El 1 de febrero de 2022 un hombre entra en la comisaría de Alcalá de Henares (Madrid) a presentar una denuncia. Alguien ha accedido a su cuenta y ha hecho transferencias a otra por valor de 5.349 euros. La policía rastrea los depósitos a los que se han derivado esas cantidades, pertenecen a dos hombres que a su vez han trasferido el dinero a otra cuenta a nombre de J. A. E. Al ser detenido, piensa que alguien se ha chivado y quiere averiguar quién es para “darle varias puñaladas”. Los agentes se dan cuenta de que esta denuncia no es un hecho aislado. Acaban de empezar a tirar del hilo de un complejo entramado con dos hackers en la cúspide que trabajan con el líder del grupo de la banda juvenil violenta de los Trinitarios en el barrio madrileño de Orcasitas. La operación se ha prolongado durante más de un año y ha servido para constatar una realidad: las bandas ya no solo se financian con robos, cuotas a sus miembros y con trapicheo de drogas, sino que han dado el salto a las estafas bancarias. “Quiero tener más de un millón de euros”, escuchan a J. M. M., el jefe de los Trinitarios, en una de las centenares de conversaciones telefónicas interceptadas.

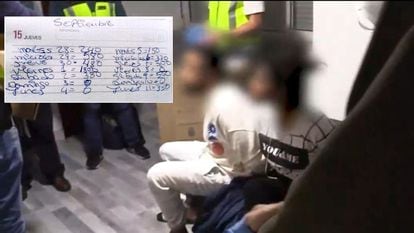

En la cuenta a la que se transfirió el dinero de esa primera víctima de Alcalá de Henares no solo se encontraba el suyo, sino de muchas otras víctimas de esa misma estafa. Los investigadores detectaron que entre el 29 de diciembre de 2021 y el 28 de febrero de 2022 esta cuenta recibió 113 transferencias por un valor de 81.994 euros. En total, los investigadores de los Grupos de Fraude Empresarial de la Unidad Central de Ciberdelincuencia y la Brigada de Información de la Jefatura Superior de Policía de Madrid achacan a esta red el robo de más de 700.000 euros. Han detenido a 40 personas de las que más de la mitad son mulas. Chicos muy jóvenes que ceden sus datos personales para abrir nuevas cuentas en las que recibir este dinero. Intermediarios entre los estafados y los verdaderos cabecillas de la trama que son usados como barrera entre las víctimas y los receptores del dinero. Estas piezas del entramado que se sitúan en el escalafón más bajo, reciben un mínimo porcentaje del dinero sustraído por ceder sus datos y por dejar sus móviles para que se implanten las tarjetas electrónicas virtuales.

Los que realmente se lucraban era la docena de personas encargadas de dar órdenes, coordinar la logística, reclutar mulas y diseñar los programas informáticos. Los Trinitarios usan estas cantidades para pagar abogados y sostener económicamente a algunos de ellos en prisión, pero lo que les llega son envíos de apenas 20 euros. Los menores que caen detenidos por seguir las órdenes de sus jefes, rara vez cuentan con un letrado de pago y casi siempre se presentan ante el juez con uno de oficio. Los beneficios también se usan para comprar armas, pero tampoco llegan a todos, el único que cuenta con una pistola de 22 milímetros es el jefe máximo de los Trinitarios detenido en esta operación. De ella presume en sus conversaciones y cuenta que le ha costado mil euros. La red tenía cuentas en Suiza, Alemania y Rumanía. “Este dinero les proporciona un nivel de vida que no corresponde a jóvenes sin un trabajo periódico, que es además referencia para los nuevos miembros”, escriben los investigadores. Es decir, se convierten en una figura aspiracional para los menores a los que captan para la banda.

¿En qué consistía el fraude? En la cabeza de la pirámide se sitúan dos hackers, así los conocen dentro de la organización. Se trata de dos primos M. A. L. y M. D. F.. Ninguno llega a los 30 años y el primero de ellos se hace respetar y se autodefine como “la cabeza de todo”. Astuto a la hora de no dar las órdenes de forma directa, sino a través de subordinados, esta expresión le colocó en la diana de los policías. Los investigadores han constatado que gracias a sus conocimientos informáticos, estos primos eran los encargados de sustraer los datos de las víctimas. La “cabeza de todo” vivía de forma itinerante entre Madrid, Barcelona y Sevilla. En esta última ciudad le detuvieron, en la casa que compartía con su pareja y su perro rotweiller, del que se tuvo que hacer cargo una protectora cuando arrestaron a ambos.

Los primos se encargaban de comprar en el mercado negro de internet por 500 euros los “paneles”, así se llaman los duplicados que simulan páginas web de entidades bancarias que hacen llegar con envíos masivos de SMS a clientes con la excusa de que tienen que acceder a su cuenta por algún problema con sus datos. En diciembre de 2022 se incorporó a la investigación la denuncia de una entidad bancaria por suplantación de identidad al detectar que se estaban enviando mensajes en su nombre en el que ponía “Acceso no autorizado, si no has sido tú, verifica”, seguido de una dirección que llevaba a estos “paneles”, webs duplicadas que parecían las reales. A esta práctica se la conoce como phising.

El líder de los Trinitarios de Orcasitas pone a su disposición un ejército de soldados, algunos rasos y otros con rango, para que decenas de chavales abran cuentas a su nombre y así, en cuestión de minutos, hagan el máximo número de transferencias posibles. Otra pieza del puzle se encuentra preparada en cajeros para sacar el dinero en efectivo al instante. Cuando la víctima se da cuenta del movimiento de dinero, este ya está en el bolsillo de la organización criminal. A un denunciante en Segovia llegaron a sustraerle casi 25.000 euros con este método.

Un informático llamado D. M. P. se dedicaba a elaborar estos paneles para el entramado, aunque él aseguró en su declaración judicial que no tenía ni idea de que el duplicado de una web de una entidad bancaria pudiera usarse para un fin delictivo. Según recogen las pesquisas policiales, este informático trató de escapar de España cruzando a Marruecos en barco, pero lo interceptaron y detuvieron en Algeciras.

El entramado también duplicaba tarjetas de crédito con las que se autopagaba a aplicaciones de móvil que funcionan como datáfonos. Uno de los detenidos residente en Guadalajara aprovechaba su trabajo en una tienda de mariscos y pescados para pagar a su propio negocio cantidades elevadas con tarjetas duplicadas. Según la investigación, la organización también compraba cupones de criptomonedas en un establecimiento de Callao, que luego iban a parar a una hucha común. El dinero virtual es mucho más difícil de rastrear. Este enero, uno de los cabecillas de la trama adquirió hasta 5.000 euros en bonos de criptomonedas en 15 compras que cargaban a la cuenta de un ciudadanos en Torremolinos. Este se percató y presentó la denuncia el 12 de enero, justo el día en el que este detenido compró cinco bonos de monieda digital.

Un simple mensaje en redes sociales actúa como reclamo para reclutar mulas. Los investigadores detectaron dos personas dentro de la organización dedicadas a captarlas. Uno de ellos subía a su perfil de Instagram regularmente publicaciones con el nombre de diversas entidades bancarias seguidas de emoticonos de fajos de billetes y corazones. A continuación, recibía mensajes sobre todo de jóvenes que se ofrecían para el trabajo. “Algunos de ellos tienen miles de seguidores con los que llegan a jóvenes sin trabajo que buscan una contraprestación económica”, recogen los investigadores. La planificación de muchas de estas acciones se llevaban a cabo en un piso okupado de Puente de Vallecas, que muchos de los investigados refieren como su domicilio habitual. Entre ellos, uno al que llaman Pollito, un menor originario de Santander que muestra interés en mudarse a Madrid para estar más cerca de la banda. En una de estas visitas, en diciembre de 2022, este chico resulta herido de gravedad por un ataque de sus rivales, los Dominican Don’t Play. A sus deposiciones judiciales, el chico no va acompañado de sus padres, sino de su padrino en la banda. Aquel al que él considera como su nueva familia.

Suscríbete aquí a nuestra newsletter diaria sobre Madrid.

Sobre la firma